本文介绍 RSA 干了什么,以及我们怎样用 Go 实现它。

RSA(Rivest–Shamir–Adleman)加密是使用最广的安全数据加密算法之一。

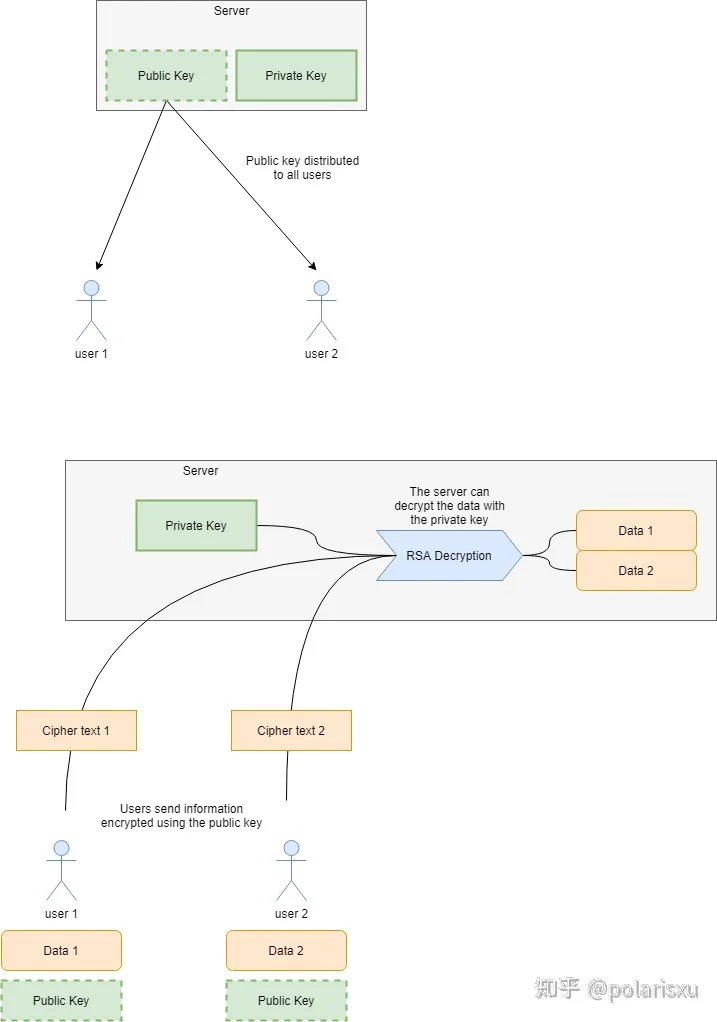

它是一种非对称加密算法,也叫”单向加密“。用这种方式,任何人都可以很容易地对数据进行加密,而只有用正确的”秘钥“才能解密。

如果你想跳过解释直接看源码,点击。

RSA 加密,一言以蔽之

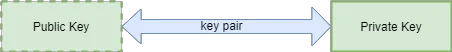

RSA 是通过生成一个公钥和一个私钥进行加/解密的。公钥和私钥是一起生成的,组成一对秘钥对。

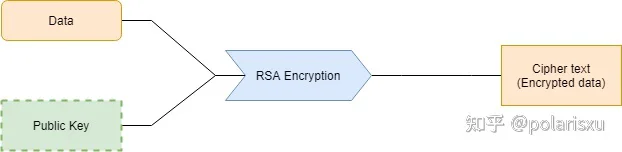

公钥可以用来加密任意的数据,但不能用来解密。

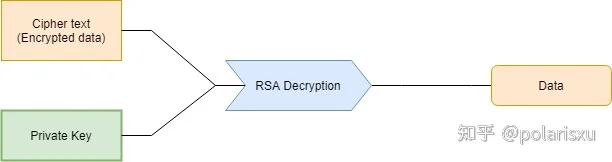

私钥可以用来解密由它对应的公钥加密的数据。

这意味着我们可以把我们的公钥给任何想给的人。之后他们可以把想发送给我们的信息进行加密,唯一能访问这些信息的方式就是用我们的私钥进行解密。

秘钥的生成过程,以及信息的加密解密过程不在本文讨论范围内,但是如果你想研究详细信息,这里有一个关于此主题的。

秘钥的生成

我们要做的第一件事就是生成公钥私钥对。这些秘钥是随机生成的,在后面所有的处理中都会用到。

我们用标准库 来生成秘钥,用 库来生成随机数。

publicKeyprivateKey加密

我们用 函数来加密一串随机的信息。我们需要为这个函数提供一些输入:

- 一个哈希函数,用了它之后要能保证即使输入做了微小的改变,输出哈希也会变化很大。SHA256 适合于此。

- 一个用来生成随机位的 random reader,这样相同的内容重复输入时就不会有相同的输出

- 之前生成的公钥

- 我们想加密的信息

- 可选的标签参数(本文中我们忽略)

这段代码会打印加密后的字节,看起来有点像无用的信息。

解密

如果想访问加密字节承载的信息,就需要对它们进行解密。

解密它们的唯一方法就是使用与加密时的公钥对应的私钥。

*rsa.PrivateKey解密时我们需要输入的参数有:1. 被加密的数据(称为密文)2. 加密数据用的哈希

签名和校验

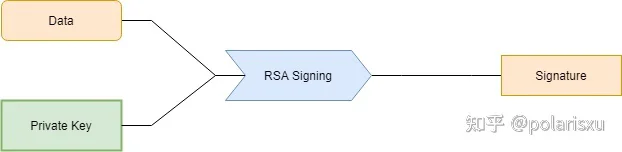

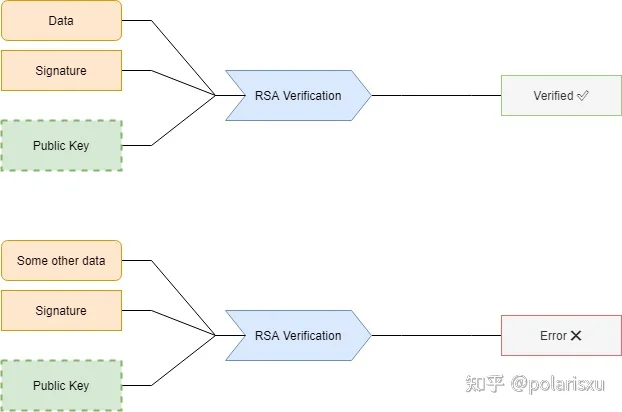

RSA 秘钥也用于签名和校验。签名不同于加密,签名可以让你宣示真实性,而不是机密性。

也就是说,由原始信息生成一段数据,称为“签名”,而不是伪装原始信息的内容(像中做的那样)。

有签名、信息和公钥的任何人,可以用 RSA 校验来确保信息就是来自拥有公钥的人。如果数据和签名不匹配,校验不通过。

请注意,只有拥有私钥的人才能对信息进行签名,但是有公钥的人可以验证它。

总结

本文中我们看到了如何生成 RSA 公钥和私钥,以及怎样使用它们进行加密、解密、签名和验证任意数据。

在将它们用于你的数据之前,你需要了解一些使用限制。首先,你要加密的数据必须比你的秘钥短。例如, 中说“(要加密的)信息不能比公布的模数减去哈希长度的两倍后再减去 2 长”。

使用的哈希算法要适合你的需求。SHA256(在本例中用的就是 SHA256)可以用于大部分案例,但是如果是对数据要求更高的应用,你可能需要用 SHA512。

你可以在找到所有示例的源码。

本文由 原创编译, 荣誉推出